Виявлена велика мережа кібершпіонажу «Червоний жовтень»

«Лабораторія Касперського» оприлюднила звіт про серії кібератак на комп'ютерні мережі міжнародних дипломатичних представництв. Шпигунська кампанія, від якої постраждали десятки організацій по всьому світу, отримала кодову назву «Червоний жовтень».

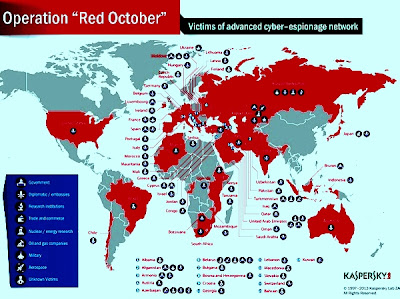

Географія атаки (ілюстрація «Лабораторії Касперського»).

Повідомляється, що атаки почалися в 2007 році і тривають донині. Основною метою кіберзлочинців стали дипломатичні та урядові структури. Однак серед жертв також зустрічаються науково-дослідні інститути, компанії, що займаються питаннями енергетики, в тому числі ядерної, космічні агентства і торговельні підприємства.

Зловмисники збирають різні дані і секретну інформацію з мобільних пристроїв, комп'ютерів і мережевого устаткування атакованих організацій. Нападам в основному піддаються республіки колишнього СРСР, країни Східної Європи і деякі держави в Центральній Азії. Крім того, є жертви в Північній Америці і в окремих країнах Західної Європи, зокрема в Люксембурзі і Швейцарії.

Творці «Червоного жовтня» розробили власне шкідливе ПЗ з унікальною модульною архітектурою, що складається з шкідливих розширень і компонентів, які предназначенидля крадіжки інформації. Для контролю мережі заражених машин використовувалося більше 60 доменних імен та серверів, розташованих у різних країнах, у тому числі в Німеччині і Росії. Щоб приховати місцеположення головного командного вузла, була задіяна ланцюжок проксі-серверів.

Зараження комп'ютерів відбувається через фішингові листи, адресовані конкретним одержувачам в тій чи іншій організації. До складу таких послань входить троянська програма, для установки якої експлуатуються вразливості в Microsoft Office. «Червоний жовтень» містить спеціальний модуль для повторного доступу до інфікованій системі в тому випадку, якщо основна шкідлива програма була детектувати і видалена або якщо відбулося оновлення ПК. Крім того, використовуються вдосконалені криптографічні шпигунські модулі, призначені для крадіжки інформації, в тому числі з різних криптографічних систем.

Комментариев нет:

Отправить комментарий